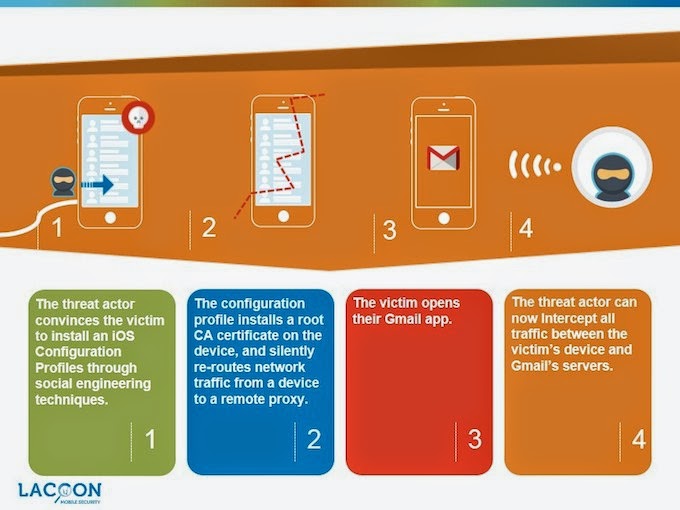

Un potencial atacante puede visualizar en texto plano los datos que la aplicación maneja, por ejemplo los correos electrónicos de la víctima y robar las credenciales de usuario de su cuenta, mediante el uso de un MitM. El proceso de Certificate Pinning está enfocado en evitar que un usuario pueda ser víctima de un ataque de suplantación de identidad del certificado SSL. ¿Cómo se logra esto? Las apps sólo permite la conexión SSL a sitios firmados con certificados almacenados dentro de la misma aplicación, rechazando por lo tanto cualquier otra conexión. Si un usuario malicioso intenta colar un certificado emitido de manera fraudulenta se rechazará la conexión, siempre que se utilice este proceso.

La empresa Lacoon informó de la vulnerabilidad a Google a finales de Febrero, según informa la propia empresa. Google validó el problema y comunicó que lo habían solucionado. Este hecho hizo de nuevo comprobar a Lacoon la vulnerabilidad y observar que sigue siendo explotable en la aplicación de Gmail de iOS. Finalmente para que el ataque tenga éxito, se debe conseguir modificar el perfil de configuración del dispositivo iOS. ¿Cómo podemos hacer esto? Realmente la ingeniería social puede ser un punto a favor aquí, conseguir engañar a un usuario para que descargue dicha configuración. En el libro de hacking de dispositivos iOS se puede encontrar diversas técnicas para realizar este tipo de acciones.

Publicado en Seguridad Apple - Google+ - RSS - Eleven Paths - El lado del mal

Continúar leyendo...