Los iPhone y iPad que lleven iOS 26 y iPadOS 26 son teléfonos seguros para la OTAN en lo relativo a los requisitos de seguridad para manejar información sensible. Así lo ha anunciado Apple en una nota de prensa hace unas horas. Es algo llamativo si tenemos en cuenta que hasta ahora no había ningún dispositivo comercial con esta catalogación, estando reservado a terminales específicos del ámbito militar y gubernamental.

Pero claro, uno lee esto sin saber mucho del asunto y es normal preguntarse cuáles son los motivos por los que esto no había sucedido hasta ahora y qué es lo que hace diferente a los iPhone y iPad de un móvil o tablet Android cualquiera. Y lo cierto es que no es una sola cosa, sino una combinación de ajustes y construcción de los sistemas operativos que los hace más seguros.

La auditoria alemana

El primer paso en todo este proceso no lo dio la OTAN, sino Alemania mediante su Oficina Federal de Seguridad de la Información (BSI). Esta entidad fue la que llevó a cabo lo que Apple afirma que fueron "rigurosas pruebas de seguridad y evaluaciones exhaustivas".

El fin era comprobar su uso con información clasificada del gobierno alemán usando solo las medidas nativas del sistema, sin software adicional. Esa auditoría técnica profunda es la base con la que después se ha apoyado la OTAN para clasificar como seguros a estos terminales.

En Applesfera

La automatización definitiva si te roban el iPhone. Con solo un mensaje, dejarás al ladrón en jaque

La alianza militar tiene consigo una "lista blanca" oficial de productos que cumplen con requisitos que aseguran que la información está completamente blindada, algo fundamental a estos niveles, donde las filtraciones de datos podrían comprometer operaciones y comunicaciones estratégicas de los países miembro.

La "trampa" de iOS 26

Que se hable de dispositivos con iOS 26 y iPadOS 26 podría hacer pensar que estos dispositivos han incluido alguna novedad relevante que los diferencia de iOS 18 y anteriores. Y hay parte de eso, aunque no del todo.

Parte de las pruebas del BSI fueron realizadas con versiones anteriores del sistema operativo, según ha reconocido Apple. Esto indica que existió un proceso de evaluación por fases, donde primero se validaron los cimientos de la plataforma y luego se comprobó que la gran actualización anual mantuvo o mejoró esos controles.

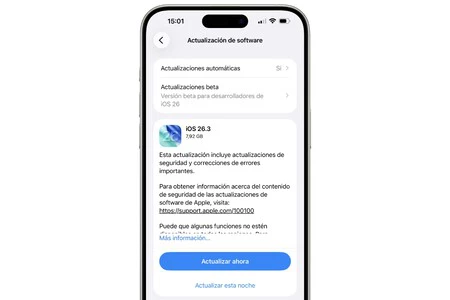

Estos últimos sistemas operativos son los que garantizan que, más allá de cómo está construido el sistema operativo y sus configuraciones de seguridad, tienen también los últimos parches de seguridad. Suele ser frecuente que con cada actualización Apple vaya cubriendo vulnerabilidades, tal como vimos en la última de iOS 26.3.

En base a ello, oficialmente la lista de dispositivos catalogados para ello son estos:

- iPhone SE (2ª gen. - 2020) / SE (3ª gen. - 2022).

- iPhone 11 / 11 Pro / 11 Pro Max.

- iPhone 12 / 12 mini / 12 Pro / 12 Pro Max.

- iPhone 13 / 13 mini / 13 Pro / 13 Pro Max.

- iPhone 14 / 14 Plus / 14 Pro / 14 Pro Max.

- iPhone 15 / 15 Plus / 15 Pro / 15 Pro Max.

- iPhone 14 / 16 Plus / 16 Pro / 16 Pro Max / 16e.

- iPhone 17 / 17 Pro / 17 Pro Max.

- iPhone Air.

- iPad (8ª gen.) / iPad (9ª gen.) / iPad (10ª gen.) / iPad (A16).

- iPad mini (5ª gen.) / mini (6ª gen.) / mini (A17 Pro).

- iPad Air (3ª gen.) / Air (4ª gen.) / Air (M1) / Air (M2) / Air (M3).

- iPad Pro 11" (1ª gen.) / Pro 11" (2ª gen.) / Pro 11" (M1) / Pro 11" (M2) / Pro 11" (M4) / Pro 11" (M5).

- iPad Pro 12,9" (3ª gen.) / Pro 12,9" (4ª gen.) / Pro 12,9" (M1) / Pro 12,9" (M2).

- iPad Pro 13" (M4) / Pro 13" (M5).

Qué tienen los iPhone y iPad que no tengan el resto

Los iPhone y iPad destacan por su cadena de arranque seguro basada en los procesadores propios de Apple, bien sean de la gama A o de la M, dado que en ellos se verifica cada componente desde el arranque (incluso las apps), impidiendo modificaciones no autorizadas.

Esto crea un entorno de confianza raíz único en móviles comerciales, algo que con un Android fragmentado no se puede garantizar uniformemente. También suma el enclave seguro de Face ID/Touch ID y las claves de cifrado de forma aislada del resto del sistema.

También tener un ecosistema cerrado (pese a las exigencias de Europa) ayuda a tener esta certificación. Y es que en iOS 26 se incluye una gestión de memoria que incluye elementos como Pointer Authentication o Memory Integrity Enforcement, las cuales sirven para frenar ataques que requieran de obtener privilegios de administrador y saltarse otras barreras de seguridad.

En términos más sencillos, esto es como si un ciberdelincuente quisiese entrar en una sala llena de servidores haciéndose pasar por un empleado legítimo y que en la puerta haya un guardia de seguridad que se lo impida.

"¿Y a mí que me importa si yo soy un don nadie?"

No sé si me leerá algún alto representante gubernamental o militar, pero intuyo que la mayoría seréis, como yo, ciudadanos de a pie sin grandes secretos de estado que ocultar en nuestros iPhone y iPad. Por eso, anuncios como estos quizás nos suenen lejanos. Y es en parte normal, aunque también hay elementos que nos afectan.

Probablemente no nos llegue un spyware como el Pegasus que llegó a varios miembros del gobierno, pero sí podemos ser víctimas de ataques más comunes, pero igualmente peligrosos.

Por ejemplo, los ataques phishing, malware o de ingeniería social con los que los atacantes y ladrones tratan de engañarnos para robar nuestras contraseñas, datos bancarios o instalar malware que sirvan para conseguir nuestros datos y extorsionarnos con ellos.

También es importante saber los métodos antirrobo del iPhone. No hay un mecanismo por si solo que evite que un tercero se pueda llevar nuestro móvil, pero sí hay configuraciones que evitan el acceso a nuestra información y, de paso, dejen inservible el terminal para que ni siquiera pueda ser revendido para piezas.

En Applesfera

Cómo se originó la idea del "modo antirrobo" del iPhone y por qué Apple solo ha podido implementarla ahora

Para lo primero, Apple dispone de un sistema de bloqueo del iPhone a distancia en caso de robo que impide acceder a los datos. También de un llamado "método antirrobo" que evita que, en el lapso de tiempo hasta que lo bloqueamos, el ladrón pueda cerrar sesión con nuestra cuenta de Apple, lo cual evitaría que pudiésemos bloquearlo después.

En cuanto a piezas, hace ya casi dos años que Apple implementó un sistema de medidas adicionales para que estas se bloqueasen en caso de que se extraigan de forma no autorizada. Es algo que no evita que un tercero pueda de forma lícita cambiar componentes, pero impide que un ladrón pueda utilizarlas para otros iPhone.

Imagen de portada | Montaje con fotografía del Ejército de Tierra en Flickr

En Applesfera | Nuevo iOS 27 - todo lo que creemos saber sobre el futuro sistema operativo para el iPhone

En Applesfera | Nuevo iPhone 17e: todo lo que creemos saber sobre el próximo iPhone asequible de Apple

-

La noticia La OTAN ha nombrado los iPhone y iPad como "dispositivos seguros". La duda es qué los hace especiales del resto de móviles comerciales fue publicada originalmente en Applesfera por Álvaro García M. .

Continúar leyendo...